(Gamescom 2017) Atari dans la Tempest

Tempest 4000 nous revient de loin, et ce n’est pas une seulement une question d’ancienneté… Car certes Tempest c’est d’abord, dans sa version d’origine, un classique des années 1980. Cependant la série doit surtout sa notoriété aux suites réalisés en 1994 sur Jaguar dénommée Tempest 2000, puis en 2000 avec l’édition Tempest 3000 sur le lecteur DVD/console Nuon. Toutes les deux ont été réalisées par Jeff Minter, un anglais grand amateur de lumière psychédélique et de musique techno… responsable du studio LLamasoft qui était jadis très proche d’Atari. Il semblerait donc que les deux sociétés aient décidé de travailler à nouveau ensemble, même si l’Atari d’aujourd’hui n’a strictement plus rien à voir avec le géant de l’époque.

Jeff Minter a également sorti en 2014 une version PS Vita sous le nom de TxK. Mais Atari s’en mêle estimant que ce dernier présente trop de similitudes avec Tempest, licence qui lui appartient. Atari fait alors arrêter la diffusion du jeu, les fans hurlent au scandale, un événement que nous avions

(GamesCom 2017) Hacktag, quand les chats jouent aux souris !

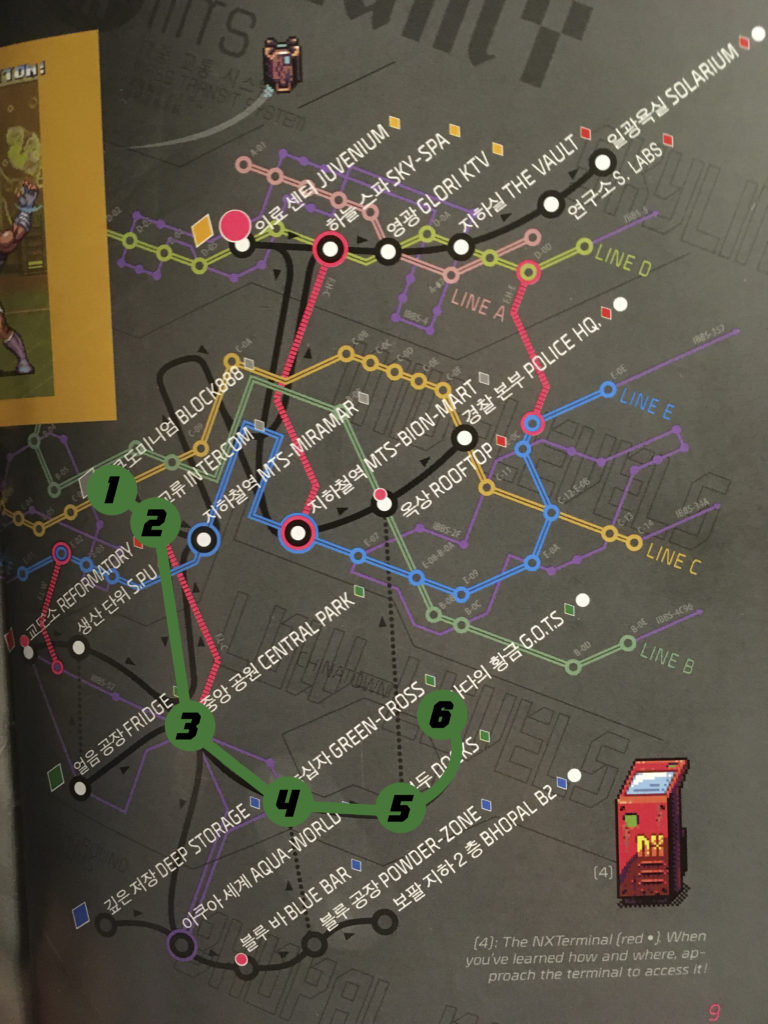

Je ne pensais pas entendre ça à la Gamescom, mais visiblement la série Burn Notice a joué un rôle dans la création de HackTag. Pour les fans de Bruce Campbell (dont moi !), ça ne peut qu’attiser leur curiosité. Nous avons pu, pendant une petite demi-heure, prendre en main le titre de Piece of Cake Studios dans la configuration idéale (c’est à dire à deux joueurs). Après des débuts difficiles – bien que la prise en main soit facile – on a pu enfin infiltrer correctement les locaux d’une méga-corporation.

HackTag est un jeu d’infiltration pour deux joueurs avec un gameplay asymétrique comme on dit dans la presse vidéoludique. Traduction : on ne joue pas de la même façon selon que l’on soit le hacker, ou l’espion. L’un se baladera de noeud en noeud dans la matrice pour ouvrir/fermer les portes voire assommer un garde au passage, désactiver les caméras, faire sonner les téléphones pour faire diversion, cracker des codes et éviter les antivirus. L’autre pourra désactiver les protections des firewalls, bloquer